Le cauchemar du CISO moderne ne réside plus dans l’absence d’outils, mais dans leur surabondance. Avec une moyenne de 50 outils de sécurité empilés dans les stacks d’entreprise, nous faisons face à un phénomène critique de « Tool Sprawl » (étalement des outils). Cette fragmentation crée des silos de données inopérants : une alerte sur une mauvaise configuration ici, une vulnérabilité de code là-bas, mais aucune vision d’ensemble. Le CNAPP (Cloud-Native Application Protection Platform) n’est pas un énième acronyme marketing à ajouter à votre budget. C’est une révolution architecturale nécessaire, une convergence technologique conçue pour stopper la « fatigue des alertes » et corréler enfin le code, l’infrastructure et l’identité dans une vue unifiée.

La genèse du CNAPP : pourquoi les modèles CSPM et CWPP ne suffisent plus ?

Pour comprendre la nécessité du CNAPP, il faut d’abord analyser l’échec relatif des approches fragmentées face à la vélocité du cloud. L’évolution rapide des architectures vers les conteneurs, le serverless et les microservices a rendu les frontières de sécurité traditionnelles totalement obsolètes. Dans mes audits récents, je constate systématiquement le même problème : les équipes Ops et Sécurité regardent deux écrans différents et ne voient pas le même risque.

La fin des silos est inévitable. Historiquement, nous avions le CSPM (Cloud Security Posture Management) pour vérifier la configuration de l’infrastructure cloud (le « contenant ») et le CWPP (Cloud Workload Protection Platform) pour sécuriser ce qui tourne à l’intérieur (le « contenu »). Cette séparation crée une perte de contexte dangereuse.

Une alerte CSPM signalant un bucket S3 ouvert sur Internet peut sembler critique (Score CVSS élevé). Mais si le CWPP indique que ce bucket est vide ou ne contient que des assets publics, l’alerte est en réalité un faux positif prioritaire. Inversement, une vulnérabilité logicielle mineure (CWPP) devient critique si le CSPM révèle que la machine est exposée sur le port 443 sans pare-feu.

C’est ici qu’intervient l’approche unifiée définie par le Gartner. Le CNAPP fusionne ces capacités pour offrir une compréhension holistique du risque. Les bénéfices business sont immédiats : on observe une consolidation drastique des coûts de licences, une réduction du bruit opérationnel (moins d’alertes, mais plus pertinentes) et une agilité retrouvée pour les équipes DevSecOps qui cessent de jouer au ping-pong entre différents dashboards.

Anatomie technique d’une plateforme CNAPP : les 5 piliers fondamentaux

Soyons clairs : une véritable plateforme CNAPP n’est pas un simple « bundle » commercial regroupant des produits disparates acquis au fil du temps. C’est une solution dont les briques techniques communiquent nativement et partagent un modèle de données commun. Pour évaluer la maturité d’une solution, je vérifie systématiquement la présence et l’intégration profonde des cinq piliers suivants.

1. CSPM (Cloud Security Posture Management)

Le CSPM reste la fondation. Il surveille en continu la conformité et les mauvaises configurations des plans de contrôle cloud (AWS, Azure, GCP). Mais un CSPM moderne intégré au CNAPP ne se contente pas de lire les logs. Il doit offrir une remédiation automatique (ou en un clic) et couvrir une stratégie multi-cloud sans angle mort, normalisant les politiques de sécurité quel que soit le fournisseur.

2. CWPP (Cloud Workload Protection Platform)

C’est le garde du corps de vos applications. Le CWPP assure la protection « runtime » des machines virtuelles, des conteneurs (Kubernetes) et des fonctions serverless. Il doit être capable de détecter les intrusions, de scanner les vulnérabilités en temps réel et, idéalement, de fournir une protection au niveau de la mémoire pour contrer les exploits sophistiqués qui ne touchent pas le disque.

3. CIEM (Cloud Infrastructure Entitlement Management)

C’est souvent le maillon faible que je découvre en premier. Le CIEM gère les identités et applique le principe de moindre privilège. Dans le cloud, l’identité est le nouveau périmètre. Le CNAPP doit analyser les droits excessifs, les « toxic combinations » de permissions, et surtout surveiller les identités non humaines (rôles IAM, Service Accounts) qui sont souvent les vecteurs d’attaques privilégiés.

4. Sécurité Shift-Left et IaC

Traiter le problème à la source est économiquement plus viable. Le CNAPP doit scanner l’Infrastructure as Code (Terraform, Helm, CloudFormation) et le code applicatif (SAST/DAST) avant même le déploiement. Si vous bloquez une mauvaise configuration dans la pipeline CI/CD, vous évitez une alerte de sécurité en production.

5. CSNS (Cloud Service Network Security)

Enfin, la composante réseau. Elle inclut les fonctionnalités de WAF (Web Application Firewall), de pare-feu nouvelle génération et de micro-segmentation, directement pilotées par la plateforme pour isoler une charge de travail compromise.

Comparatif d’efficacité

Voici une comparaison basée sur les retours terrain d’organisations ayant migré d’une approche silotée vers un CNAPP.

Outils Traditionnels (Silos) vs Plateforme CNAPP

| Critère | Approche Silotée (CSPM + CWPP séparés) | Plateforme CNAPP Unifiée |

|---|---|---|

| Visibilité & Contexte | Fragmentée. Les données ne sont pas corrélées. Difficulté à voir l’impact réel. | Holistique. Vue à 360° reliant infra, code et runtime. |

| Gestion des alertes | Volume élevé, beaucoup de faux positifs, fatigue des équipes SOC. | Priorisation basée sur le risque réel. Réduction du bruit jusqu’à 70%. |

| Facilité de déploiement | Complexe. Agents multiples, consoles multiples, maintenance lourde. | Simplifiée. Souvent « Agentless » ou agent unique unifié. |

| Coût Total (TCO) | Élevé (licences multiples, coûts d’intégration, temps humain). | Optimisé (consolidation des fournisseurs, gain de productivité). |

Le débat technique critique : Agentless vs Agents (Side-scanning)

C’est le critère de choix numéro 1 qui divise actuellement le marché et les experts. Comprendre la différence fondamentale d’architecture entre les acteurs est indispensable pour aligner l’outil à vos besoins réels. Il ne s’agit pas de dire que l’un est meilleur que l’autre dans l’absolu, mais de comprendre les compromis techniques.

L’approche Agentless (Ex: Wiz, Orca)

Cette approche révolutionnaire fonctionne via des snapshots des disques de vos workloads (technologie dite de « Side-scanning ») et l’analyse des APIs cloud. L’avantage majeur est le déploiement instantané : vous connectez un rôle IAM et en quelques minutes, vous avez 100% de visibilité sur votre parc, sans toucher aux serveurs de production. C’est imbattable pour l’audit et la visibilité. La limite ? L’incapacité technique à faire du blocage en temps réel strict (puisqu’on analyse une copie à un instant T) et une latence inhérente au scan.

L’approche avec Agents (Ex: CrowdStrike, Sysdig)

Ici, on installe un capteur (souvent eBPF) au cœur du noyau de chaque workload. Cela offre une protection « runtime » profonde, capable de tuer un processus malveillant à la milliseconde où il s’exécute. C’est indispensable pour les environnements critiques. Revers de la médaille : la lourdeur de déploiement, la friction avec les équipes DevOps (impact performance, maintenance) et les angles morts inévitables sur les machines où l’agent n’est pas installé ou a planté.

Dans la pratique, les meilleures stratégies actuelles s’orientent vers une approche hybride. On utilise l’agentless pour une couverture à 100% et la détection des mauvaises configurations, et on déploie des agents légers uniquement sur les workloads critiques nécessitant une protection active. Comme je l’évoque souvent lors de l’analyse des architectures Zero Trust (lien interne suggéré), la visibilité ne doit jamais dépendre de la bonne volonté d’un agent logiciel.

Le ‘Security Graph’ : la vraie valeur ajoutée du CNAPP pour prioriser les risques

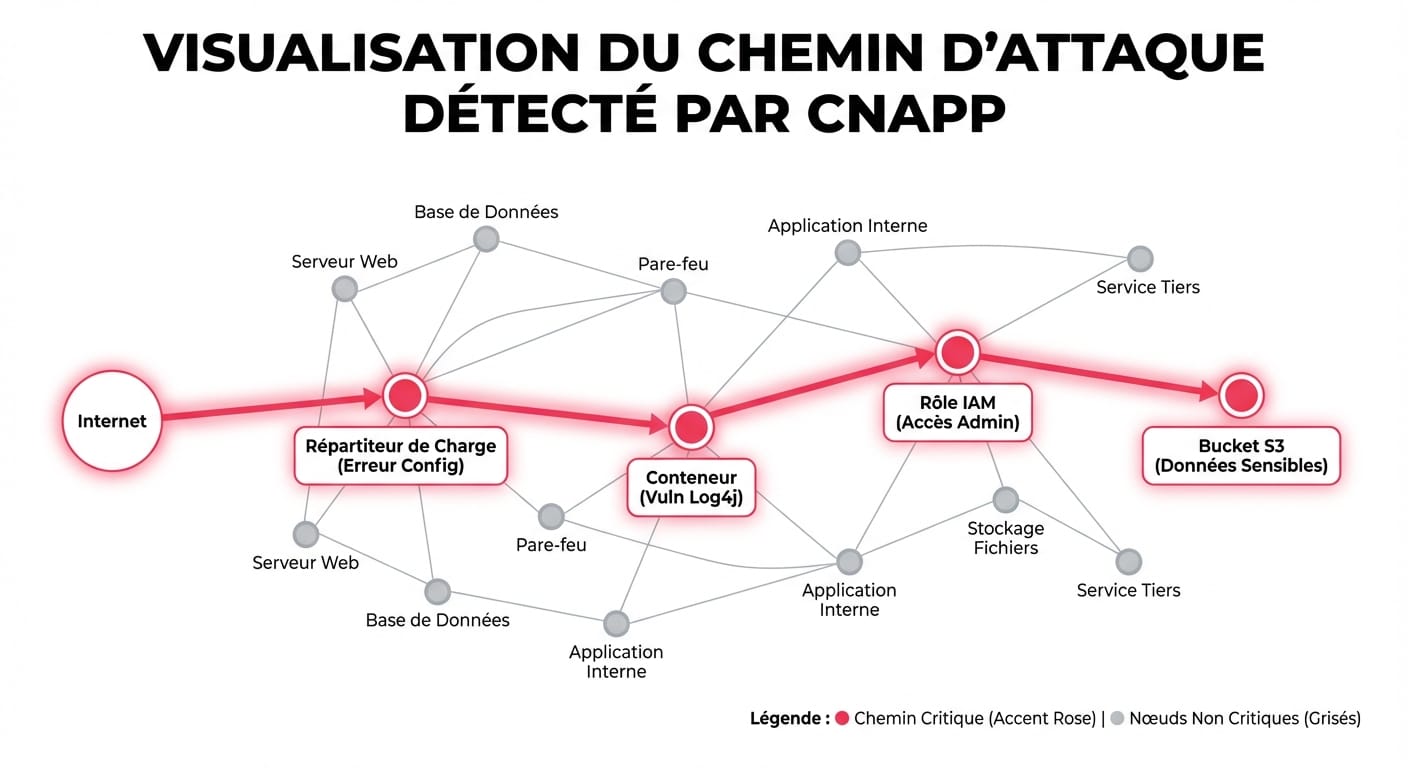

Si je ne devais retenir qu’une seule innovation du CNAPP, ce serait le « Security Graph ». C’est le cerveau de la plateforme. Au lieu de lister des problèmes, le CNAPP construit un graphe relationnel de tous vos assets. Il connecte les points entre eux pour contextualiser le risque.

Prenons un exemple concret de chemin d’attaque (Attack Path) qu’un outil classique raterait. Imaginez la chaîne suivante : « Internet » > « Load Balancer avec Port Ouvert » > « VM avec Vulnérabilité critique » > « VM contenant une Clé API admin stockée en clair » > « Base de données de Production ». Pris isolément, chaque élément est un problème gérable. Connectés, ils représentent une brèche de données imminente.

Le Security Graph permet de réduire drastiquement le bruit. Il permet aux équipes SOC de passer de 1000 alertes « critiques » théoriques à 5 alertes réellement exploitables, basées sur des « Toxic Combinations » prouvées. C’est un gain de temps phénoménal qui permet de focaliser l’énergie humaine là où elle a de la valeur.

Critères de sélection et acteurs du marché CNAPP en 2026

Le marché est en pleine ébullition et se divise en deux camps : les « Pure-Players » nés dans le cloud (comme Wiz, Orca, Lacework) et les géants historiques de la sécurité qui consolident par acquisition (Palo Alto Prisma, Check Point, Microsoft Defender). Le choix est stratégique.

Pour faire un choix éclairé, voici les critères que je recommande de surveiller de près :

- La profondeur de l’intégration : Méfiez-vous des « Franken-platforms ». Demandez à voir si l’interface est unifiée ou si vous sautez d’un module à l’autre.

- Le support Code-to-Cloud : La plateforme remonte-t-elle jusqu’au développeur ? Peut-elle scanner une Pull Request ?

- Capacités de remédiation : L’outil propose-t-il juste une alerte ou le script Terraform pour corriger le problème ?

Pour justifier le ROI auprès de votre direction, ne parlez pas seulement de sécurité. Parlez de productivité Ops et de consolidation de licences. Remplacer 4 outils par une plateforme unifiée est un argument financier puissant.

Guide de déploiement

Déployer un CNAPP ne s’improvise pas. C’est un projet structurant qui touche à la culture de l’entreprise. Voici une méthodologie éprouvée pour éviter l’effet « Big Bang » et garantir l’adoption.

Méthodologie : les 4 étapes d’un déploiement CNAPP réussi

- Audit de l’existant & Inventaire (Semaines 1-2) : Connectez la solution en mode « Lecture Seule » (Read-Only) sur tous vos comptes cloud. L’objectif est d’obtenir un inventaire exhaustif sans rien casser. Vous serez surpris de découvrir du « Shadow IT » dès le premier scan.

- Phase d’apprentissage & Tuning (Semaines 3-6) : N’activez aucune alerte bloquante. Analysez les résultats, identifiez les faux positifs et affinez vos politiques de sécurité pour qu’elles collent à la réalité de votre business.

- Intégration « Shift-Left » (Mois 2) : Commencez à intégrer le scanning dans les pipelines CI/CD des équipes pilotes. Fournissez aux développeurs les outils pour corriger leur code avant le déploiement. C’est ici que la culture DevSecOps se construit (voir mon article sur l’intégration CI/CD sécurisée).

- Activation de la Remédiation & Blocage (Mois 3+) : Une fois la confiance établie, activez progressivement la remédiation automatique pour les problèmes simples (ex: fermer un Security Group ouvert) et le blocage pour les risques critiques en runtime.

Encart Technique : la checklist de l’acheteur averti

Avant de signer, posez ces questions aux éditeurs. Elles permettent souvent de révéler les limites cachées des solutions.

Check-list d’évaluation d’une solution CNAPP

- ✅ Gestion des secrets : La plateforme détecte-t-elle les secrets (clés API, mots de passe) non seulement dans le code, mais aussi dans les variables d’environnement en runtime ?

- ✅ Fréquence de scan Agentless : Quelle est la fréquence réelle de rafraîchissement des données ? (Certains outils ne scannent qu’une fois par 24h, ce qui est une éternité dans le cloud).

- ✅ API du Security Graph : Puis-je interroger le graphe de sécurité via API pour construire mes propres automatisations ou dashboards personnalisés ?

- ✅ Registres de conteneurs : Supportez-vous l’analyse des registres privés et publics avant même que l’image ne soit déployée ?

- ✅ Couverture « Serverless » : Quelle est la profondeur de l’analyse pour les fonctions Lambda/Azure Functions (souvent le parent pauvre des solutions) ?

Conclusion

Le passage au CNAPP marque la fin de l’ère de la sécurité cloud « bricolée ». En 2025, il n’est plus acceptable de gérer la sécurité des infrastructures modernes avec des outils cloisonnés qui génèrent plus de bruit que d’information. La convergence du CSPM, du CWPP et du CIEM au sein d’une plateforme unifiée offre enfin la visibilité contextuelle nécessaire pour prendre des décisions rapides et éclairées. Mais attention : l’outil ne fait pas tout. La réussite de cette transformation dépendra autant de la qualité de la plateforme choisie que de votre capacité à intégrer ces nouveaux processus au cœur de la culture DevSecOps de votre entreprise.

Votre organisation gère-t-elle encore sa sécurité cloud en silos (CSPM/CWPP séparés) ou avez-vous entamé une convergence vers une plateforme unifiée ?