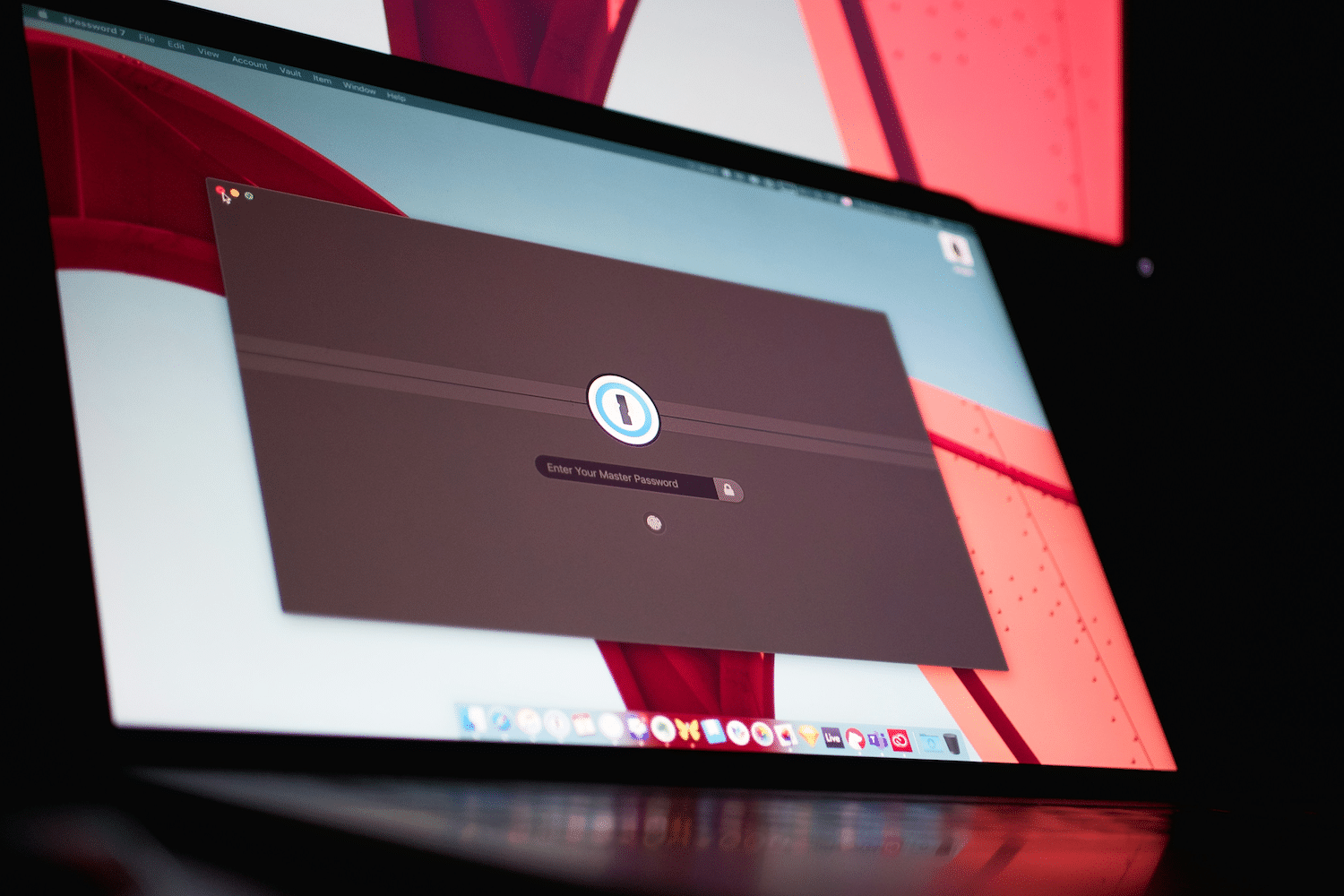

Sauvegarder et effacer son ordinateur portable avant revente : le workflow sécurisé

En informatique, il y a deux constats qui reviennent sans cesse sur le terrain lorsque l’on audite le renouvellement de parc matériel. Le premier : au moment de changer de