Brisons d’emblée un mythe technique largement entretenu par les films d’espionnage : si une agence de renseignement vous écoute avec un outil militaire sophistiqué comme Pegasus, absolument aucun code tapé sur votre clavier ne vous le dira. En revanche, dans 90 % des cas réels d’espionnage mobile (ex-conjoint abusif, stalkerware, escroquerie ou espionnage industriel de bas niveau), la compromission passe par des méthodes beaucoup plus rudimentaires, comme de simples transferts d’appels invisibles ou des applications malveillantes. En tant qu’expert en infrastructure IT, je vous propose de décrypter les commandes IHM/USSD qui fonctionnent vraiment pour auditer le routage de votre réseau, et d’analyser les seuls véritables signaux matériels qui trahissent un smartphone compromis.

La vérité technique sur les codes USSD : ce qu’ils détectent (et ce qu’ils ignorent)

Les codes USSD (Unstructured Supplementary Service Data) et les codes IHM (Interface Homme-Machine) ne scannent pas la mémoire de votre téléphone à la recherche de virus. Ils communiquent directement avec les serveurs de votre opérateur télécom (Orange, SFR, Bouygues, Free, etc.) pour interroger ou modifier l’état des services de votre ligne (messagerie, renvois, double appel).

Il existe une différence fondamentale entre une interception réseau pure et un détournement de flux. Une interception réseau (comme l’utilisation d’un IMSI Catcher par les forces de l’ordre) est totalement passive et indétectable par des codes USSD. En revanche, le détournement de flux, qui consiste à rediriger vos appels ou SMS vers un autre numéro, laisse une trace claire sur les serveurs de l’opérateur. Tout comme l’analyse des étapes de synchronisation est vitale quand votre ligne est en cours de raccordement par Free Optique, l’audit de vos règles de routage mobile est la première étape d’un diagnostic réseau.

Pourquoi les hackers du dimanche et les stalkers utilisent-ils le renvoi d’appel ? Tout simplement parce que c’est une fonctionnalité légitime, intégrée par défaut, qui ne déclenche aucune alerte antivirus. Il suffit à une personne malveillante d’avoir votre téléphone déverrouillé entre les mains pendant 10 secondes pour taper un code de renvoi et recevoir une copie de vos communications entrantes.

Les codes USSD ont cependant une limite stricte : ils sont aveugles face aux malwares locaux. Si un logiciel espion (spyware) enregistre votre écran, active votre micro en arrière-plan ou exfiltre vos photos via le Wi-Fi, les codes USSD ne vous seront d’aucune utilité. C’est ici que l’analyse comportementale du matériel prend le relais.

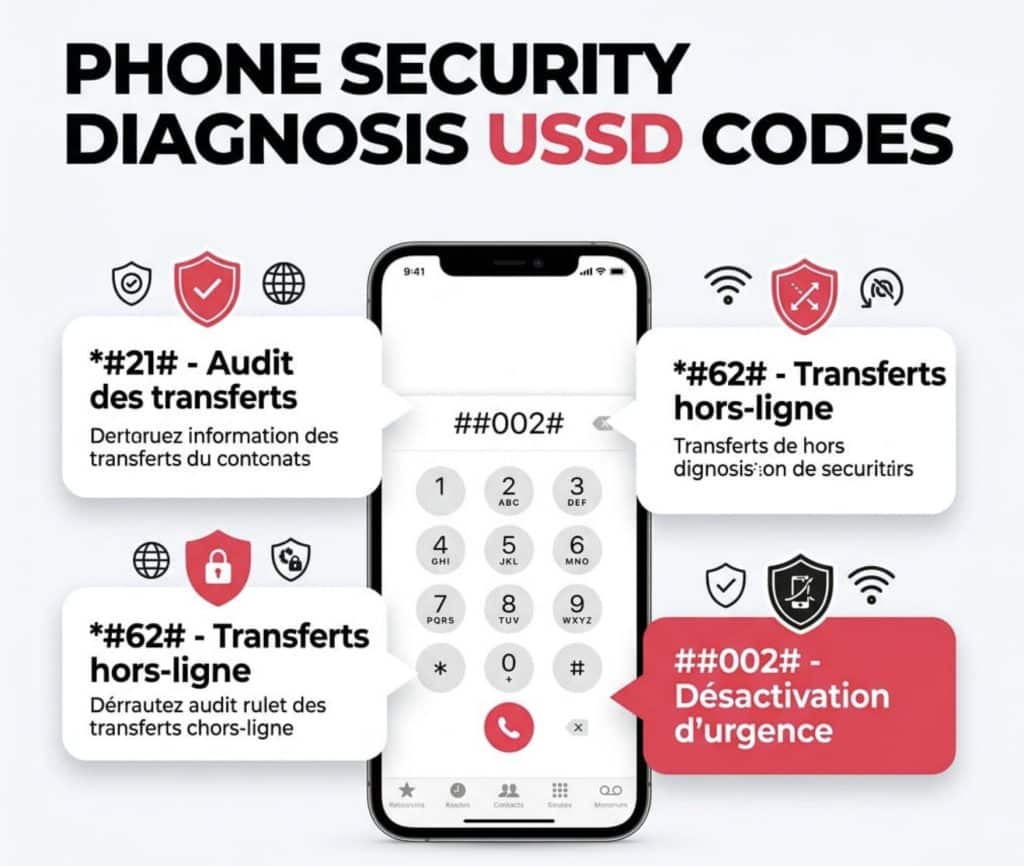

Les codes USSD essentiels pour vérifier les interceptions (iOS & Android)

Pour réaliser cet audit de sécurité de niveau 1, vous allez utiliser l’application « Téléphone » native de votre appareil (iOS ou Android). Le protocole consiste à interroger les commutateurs de votre opérateur pour vérifier si des règles de transfert conditionnel ou inconditionnel ont été activées à votre insu.

Le code *#21# : vérifier les renvois inconditionnels

La commande *#21# (suivie de la touche appel) est votre premier outil de diagnostic. Elle permet d’identifier si vos appels vocaux, vos SMS et vos données (Data) sont systématiquement interceptés et redirigés avant même que votre téléphone n’ait le temps de sonner. C’est la méthode de piratage la plus basique mais aussi la plus intrusive.

Lorsque l’écran de résultat s’affiche, vous devez analyser chaque ligne. La mention normale est « Voix : non transféré », « Données : non transféré », etc. Si un numéro de téléphone inconnu apparaît à côté de « Voix » ou « SMS », cela signifie que l’intégralité de vos communications est envoyée vers ce numéro tiers. Prenez immédiatement une capture d’écran, car ce numéro appartient à la personne qui vous surveille.

Le code *#62# : détecter les transferts hors-ligne

La commande *#62# est plus subtile. Elle vous indique vers quel numéro vos appels et données sont redirigés lorsque votre téléphone est éteint, en mode avion, ou hors zone de couverture réseau. Dans la majorité des cas, les utilisateurs voient apparaître un numéro ici, et c’est tout à fait normal : il s’agit du numéro de la messagerie vocale de votre opérateur.

L’erreur classique est de paniquer en voyant ce numéro. Pour vérifier s’il est légitime, copiez-le et faites une recherche sur un moteur de recherche. Si c’est le +33680808080, c’est la messagerie Orange. Si c’est le +33609001390, c’est SFR. En revanche, si la recherche ne donne rien ou pointe vers un numéro de mobile personnel inconnu, votre ligne est potentiellement compromise et vos appels manqués sont écoutés.

Le code ##002# : la commande d’urgence (Kill Switch)

Si vos doutes se confirment lors des tests précédents, le code ##002# est votre bouton d’arrêt d’urgence. C’est le premier réflexe de sécurité que j’enseigne lors des audits de terminaux mobiles. Son action est simple et radicale : il communique avec l’opérateur pour effacer et annuler absolument tous les transferts d’appels (conditionnels et inconditionnels) configurés sur votre carte SIM.

En exécutant cette commande, vous coupez instantanément l’accès à toute personne utilisant le renvoi d’appel pour vous espionner. Attention, cela désactivera également votre messagerie vocale classique, qu’il faudra réactiver manuellement via les paramètres de votre téléphone par la suite.

Cheat Sheet : les codes USSD d’audit de sécurité réseau

Pour vous permettre de réagir rapidement, j’ai synthétisé les commandes indispensables dans ce tableau de référence. Gardez à l’esprit que ces codes fonctionnent sur 99 % des réseaux mondiaux basés sur les normes GSM.

| Code USSD | Fonction technique interrogeant le réseau | Action ou interprétation recommandée |

|---|---|---|

| *#06# | Affiche le code IMEI (identifiant matériel unique) | À noter en lieu sûr pour bloquer l’appareil en cas de vol. |

| *#21# | État des transferts inconditionnels (appels, SMS, data) | Si un numéro inconnu apparaît : suspicion forte d’écoute active. |

| *#62# | État des transferts conditionnels (hors ligne / injoignable) | Vérifiez que le numéro affiché correspond bien à la messagerie de votre opérateur. |

| *#67# | État des transferts si la ligne est occupée | Même vérification que pour le *#62#. |

| ##002# | Désactivation globale de tous les renvois (Kill Switch) | À utiliser immédiatement en cas de doute ou d’anomalie détectée. |

Au-delà des codes : les 5 symptômes matériels d’un smartphone compromis

Comme nous l’avons vu, les codes USSD ne détectent pas les applications espionnes installées localement sur votre appareil. Pour traquer ces menaces furtives, il faut adopter une approche d’analyse comportementale (Threat Hunting). Apprendre à repérer ces anomalies est d’ailleurs une excellente porte d’entrée pour ceux qui s’intéressent à l’investigation numérique et souhaitent travailler dans la cybersécurité sans diplôme, car la logique reste la même que sur des serveurs d’entreprise.

- L’effondrement anormal de la batterie : un spyware de qualité médiocre tourne en permanence pour enregistrer la position GPS et le micro. Si votre batterie fond de 50 % en deux heures alors que le téléphone est en veille, allez dans les paramètres de batterie. Cherchez les processus sans nom, avec l’icône Android par défaut, ou nommés « System Service » qui consomment anormalement.

- La surconsommation de données (Data) en arrière-plan : un logiciel espion doit exfiltrer ce qu’il capture vers le serveur du pirate. Analysez la consommation de données cellulaires des 30 derniers jours. Un pic inexpliqué de plusieurs gigaoctets en upload (envoi de données) la nuit est une empreinte typique d’infection.

- Surchauffe matérielle au repos : si votre smartphone est brûlant dans votre poche alors qu’aucune application gourmande n’est ouverte, c’est que le processeur (CPU) est sollicité à 100 % par une tâche de fond masquée.

- Les comportements fantômes de l’OS : des redémarrages inexpliqués, un écran qui s’allume tout seul au milieu de la nuit, des applications qui se ferment brusquement, ou une difficulté anormale à éteindre l’appareil témoignent souvent d’un malware tentant de maintenir sa persistance sur le système.

- Bruits parasites lors des appels (Le mythe et la réalité) : à l’époque des réseaux analogiques et 2G, les cliquetis et les échos étaient souvent le signe d’une écoute physique. Aujourd’hui, avec la VoLTE (Voice over LTE) et la 4G/5G, les communications sont numérisées et chiffrées de bout en bout par les antennes. Un écho en 2025 est à 99 % lié à un problème de compression réseau ou à un micro défectueux, pas à une écoute.

Les vecteurs d’attaque : comment votre téléphone se retrouve « sur écoute » ?

Pour se protéger efficacement, il faut comprendre comment les attaquants procèdent en 2025. Oubliez les hackers en capuche tapant frénétiquement sur des claviers verts ; la compromission d’un smartphone repose aujourd’hui sur l’accès physique, l’ingénierie sociale ou la tromperie logicielle. L’évolution constante de ces menaces prouve d’ailleurs l’importance d’une formation continue rigoureuse pour les professionnels de la tech chargés de gérer des flottes mobiles d’entreprise (MDM).

Les Stalkerwares et logiciels espions domestiques

Le stalkerware (logiciel de harcèlement) est le fléau numéro un. Des applications commerciales comme mSpy ou FlexiSPY, vendues légalement sous couvert de « contrôle parental », permettent d’intercepter les messages WhatsApp, la position GPS et d’activer le micro. Le prérequis absolu ? L’attaquant (souvent un conjoint ou un proche) doit avoir eu un accès physique à votre téléphone déverrouillé pendant environ 5 à 10 minutes pour installer l’application, masquer son icône et lui accorder toutes les permissions systèmes critiques (Accessibilité, Admin de l’appareil).

Méthode d’investigation : isoler un Stalkerware en 3 étapes

- Analyser les droits administrateurs : sur Android, allez dans Paramètres > Sécurité > Applications d’administration de l’appareil. Sur iOS, allez dans Général > VPN et gestion de l’appareil. Supprimez tout profil ou application inconnue qui possède ces droits étendus.

- Vérifier le menu d’Accessibilité : les malwares utilisent les services d’accessibilité d’Android pour lire ce qui s’affiche à l’écran (Keylogging). Désactivez tout service inconnu dans ce menu.

- Chercher les applications caméléons : les stalkerwares ne s’appellent jamais « Espion ». Ils prennent des noms faussement légitimes comme « System Update », « Battery Saver », « Wi-Fi Utility » ou « Radio ». Si une app avec ce genre de nom utilise beaucoup de batterie, désinstallez-la.

Le SIM Swapping et l’usurpation réseau

Le SIM Swapping est une attaque dévastatrice qui ne nécessite même pas de toucher à votre téléphone. Le pirate contacte le service client de votre opérateur en se faisant passer pour vous (à l’aide de données personnelles volées) et prétend avoir perdu sa carte SIM. L’opérateur transfère alors votre numéro sur la carte SIM du pirate. Votre téléphone perd instantanément le réseau (« Aucun service »), tandis que le pirate reçoit tous vos SMS, y compris les codes de double authentification de votre banque ou de vos boîtes mail.

Les malwares injectés via des applications tierces

Enfin, les chevaux de Troie bancaires et les spywares classiques arrivent souvent via le téléchargement d’applications hors des stores officiels (fichiers .APK sur Android), ou via de fausses applications utilitaires sur le Google Play Store qui contournent les contrôles de sécurité. Ils demandent des autorisations excessives (pourquoi une application de lampe torche aurait-elle besoin d’accéder à vos SMS ?) pour ensuite exfiltrer vos données en arrière-plan.

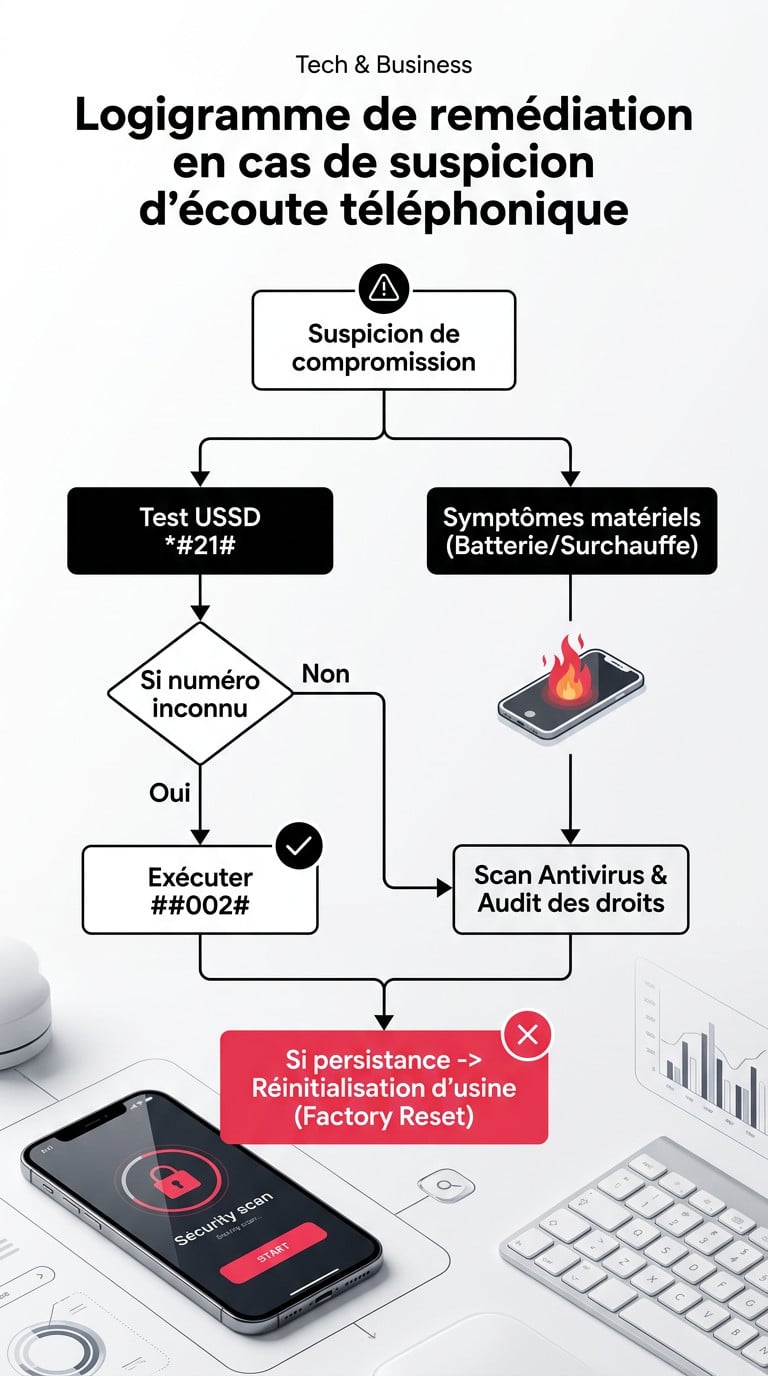

Plan de remédiation complet : nettoyer et sécuriser un téléphone infecté

Si les codes USSD révèlent une compromission avérée ou si l’analyse comportementale de votre batterie confirme la présence d’un malware, vous devez agir avec méthode. Ne paniquez pas, et surtout, documentez les preuves (captures d’écran) si vous comptez engager des poursuites. En effet, si vous déposez plainte pour harcèlement numérique ou usurpation d’identité, les enquêteurs (qui s’appuient sur des logiciels spécialisés comme Logipolweb pour la gestion centralisée des dossiers de police) auront besoin de ces éléments matériels.

Phase 1 : l’isolation et le nettoyage logiciel

La première urgence est de couper la communication entre le malware et le serveur du pirate. Passez immédiatement votre appareil en « Mode Avion ». Ensuite, allez dans les paramètres pour révoquer les droits d’administrateur de toute application suspecte. Procédez à un scan approfondi avec un antivirus mobile reconnu (comme Bitdefender Mobile Security, Sophos Intercept X ou Malwarebytes). En mode avion, l’antivirus ne pourra pas consulter le cloud, mais il identifiera les signatures locales des malwares connus.

Auditez manuellement vos autorisations critiques. Sur iOS (Confidentialité et sécurité) et Android (Gestionnaire d’autorisations), vérifiez quelles applications ont accès à votre Micro, votre Appareil photo et votre Localisation. Révoquez l’accès à toute application non indispensable.

Phase 2 : la réinitialisation et la protection des comptes

Si le doute persiste ou si le comportement erratique continue, la seule solution de niveau entreprise est la réinitialisation d’usine (Factory Reset). Attention : avant de le faire, sauvegardez vos photos et documents manuellement sur un ordinateur via un câble USB. Ne restaurez surtout pas une sauvegarde complète (Backup cloud) après la réinitialisation, car vous risqueriez de réinstaller le logiciel espion qui était caché dedans.

Une fois le téléphone nettoyé, la sécurisation post-infection est cruciale : changez les mots de passe de vos comptes vitaux (Google, Apple ID, messagerie principale) depuis un autre appareil sain (votre ordinateur PC/Mac), et forcez la déconnexion de toutes les sessions actives.

Checklist post-nettoyage : blindez votre smartphone

- ✓ Code de verrouillage renforcé : Oubliez les schémas prévisibles. Optez pour un code PIN à 6 chiffres minimum, ou idéalement un mot de passe alphanumérique.

- ✓ Biométrie stricte : Désactivez le déverrouillage facial 2D (facilement trompé par une photo sur certains Android) et privilégiez la reconnaissance faciale 3D (Face ID) ou l’empreinte digitale.

- ✓ Code PIN SIM activé : Changez le code PIN par défaut (0000 ou 1234) de votre carte SIM pour bloquer son utilisation en cas de vol physique.

- ✓ Audit des sessions Web : Vérifiez et révoquez les sessions actives « Appareils liés » sur WhatsApp, Telegram ou Signal. Un pirate a pu lier votre compte à son navigateur web.

- ✓ Mise à jour de l’OS : Installez immédiatement la dernière mise à jour iOS ou Android disponible pour patcher les failles de sécurité de type « Zero-Click ».

Conclusion

L’hygiène numérique n’est pas une option, c’est une discipline continue. Si les codes USSD comme le *#21# ou le ##002# sont d’excellents outils rapides pour détecter et contrer les détournements d’appels classiques, ils ne remplacent pas une vigilance accrue sur le comportement de votre appareil. Un smartphone qui chauffe, une batterie qui s’effondre ou des applications inconnues disposant de droits administrateurs sont les véritables signaux d’alarme d’une compromission moderne. Prenez le contrôle de vos autorisations, méfiez-vous des accès physiques à votre appareil, et n’hésitez pas à utiliser l’arme fatale de la réinitialisation d’usine en cas de doute persistant.

Avez-vous repéré un comportement anormal (batterie, surchauffe) ou découvert un numéro inconnu en tapant le *#21# ? Partagez vos résultats ou vos doutes en commentaire, nous vous aiderons à interpréter ces signaux.