Soyons directs : si vous considérez encore la directive NIS 2 comme une simple check-list technique à déléguer à votre DSI, vous faites fausse route. En 2026, nous assistons à un véritable séisme de gouvernance. Ce texte marque la fin de l’impunité pour les dirigeants et le passage brutal d’une logique de « protection des infrastructures » à une exigence de « résilience économique globale ». En tant qu’expert observant les mutations du marché, je le dis clairement aux COMEX et aux chefs d’entreprise : la cybersécurité n’est plus une option IT, c’est une condition de survie légale et commerciale dont vous êtes désormais personnellement responsables.

De NIS 1 à NIS 2 : pourquoi ce changement de paradigme en Europe ?

Pour comprendre où nous allons, il est crucial de regarder le rétroviseur. La directive NIS 1, adoptée en 2016, était une première pierre nécessaire mais insuffisante. Elle laissait trop de marge de manœuvre aux États membres, créant une Europe de la cybersécurité à plusieurs vitesses. Le paysage des menaces a radicalement changé depuis, notamment avec l’accélération digitale post-Covid et le contexte géopolitique tendu.

L’objectif de cette réforme est clair : passer d’une harmonisation minimale à une cyber-résilience homogène et élevée dans toute l’Union Européenne. Nous ne sommes plus dans la suggestion, mais dans l’obligation de résultats. La NIS 2 repose sur trois piliers fondamentaux qui changent la donne : un élargissement massif du périmètre des entreprises concernées, l’introduction d’une responsabilité juridique directe pour le top management, et un régime de sanctions financières enfin dissuasif. En France, l’ANSSI (Agence nationale de la sécurité des systèmes d’information) conserve son rôle pivot d’autorité de contrôle et de guichet unique, pilotant la transposition de cette directive dans le droit français qui s’impose pleinement en 2026.

Périmètre d’application : votre entreprise est-elle concernée ?

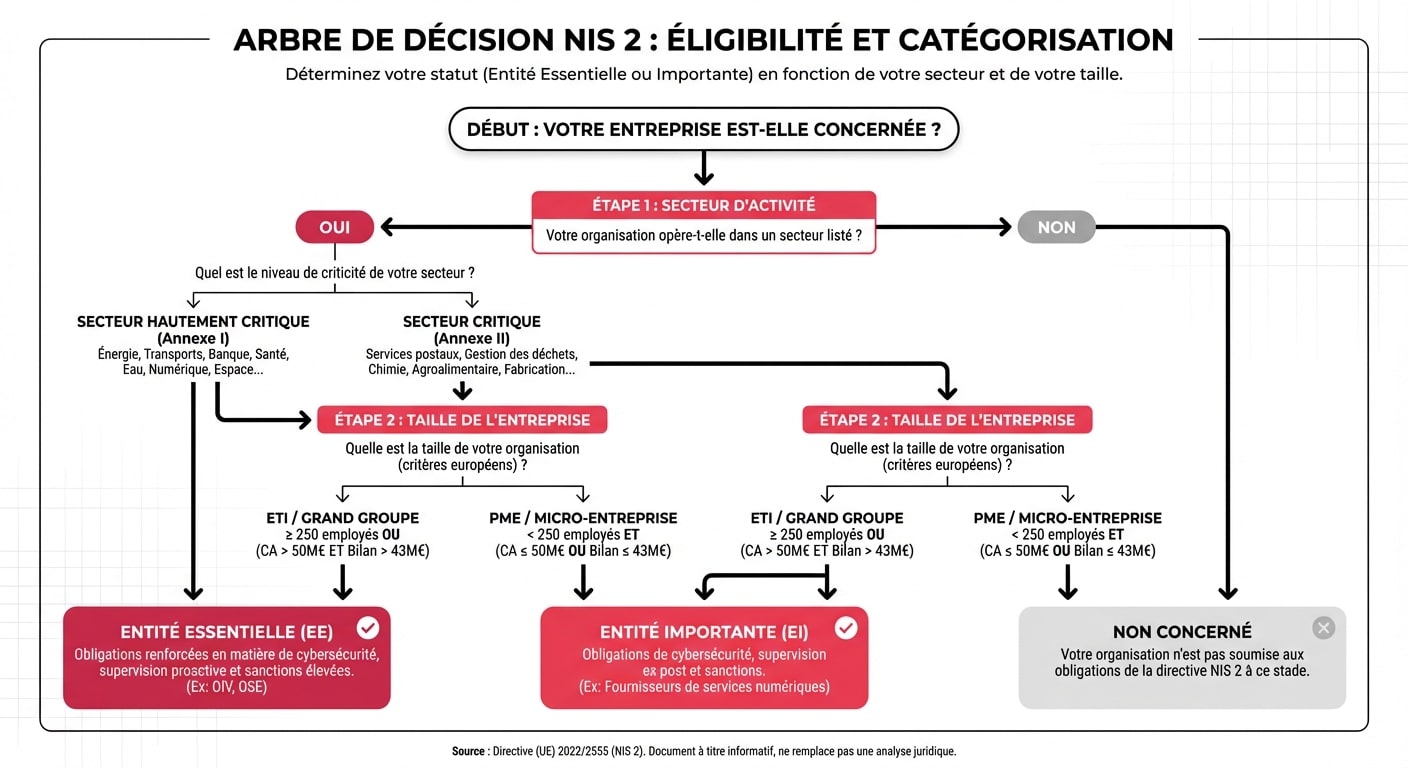

C’est la question qui sature ma boîte mail ces derniers mois. La grande nouveauté de NIS 2 est l’abandon de la distinction complexe entre OSE (Opérateurs de Services Essentiels) et FSN (Fournisseurs de Service Numérique) au profit d’une logique plus large basée sur le secteur d’activité et la taille de la structure. Désormais, des milliers d’entités qui se pensaient « sous le radar » entrent dans le périmètre réglementaire.

Les nouveaux secteurs régulés

Le périmètre sectoriel explose. Si l’énergie, les banques ou les transports restent des classiques, la directive inclut désormais des pans entiers de l’économie réelle souvent moins matures sur le plan cyber. On y trouve la gestion des déchets, la fabrication de produits alimentaires, l’industrie chimique, la fabrication de dispositifs médicaux, ou encore l’espace et les services postaux. L’administration publique (collectivités territoriales d’une certaine taille) et la gestion des eaux usées sont également ciblées. Si votre activité soutient le fonctionnement de la société ou de l’économie, vous êtes probablement dedans.

La règle des seuils (Size-cap rule)

La règle générale pour déterminer l’assujettissement est ce qu’on appelle la « Size-cap rule ». Concrètement, sont concernées les entités qui répondent à la définition d’une moyenne ou grande entreprise :

- Plus de 50 salariés ;

- ET un chiffre d’affaires annuel ou un bilan total supérieur à 10 millions d’euros.

Cela signifie que les PME dépassant ces seuils basculent automatiquement dans la conformité, sans attendre une notification de l’État. C’est un changement culturel majeur : l’initiative de conformité vous appartient.

Il existe néanmoins des exceptions critiques où la taille ne compte pas. Certains acteurs sont considérés comme systémiques quelle que soit leur taille : les fournisseurs de services DNS, les registres de noms de domaine de premier niveau (TLD), les fournisseurs de services de confiance qualifiés ou encore les entités de l’administration publique centrale. De plus, le principe d’extraterritorialité s’applique : une entité hors UE (américaine ou asiatique par exemple) qui fournit des services essentiels au sein de l’Union doit désigner un représentant légal en Europe et se soumettre aux mêmes exigences.

EE vs EI : comprendre votre classification et vos obligations

Une fois que vous savez que vous êtes concerné, la subtilité réside dans votre classification : êtes-vous une Entité Essentielle (EE) ou une Entité Importante (EI) ? Cette distinction ne change pas fondamentalement les mesures de sécurité techniques à mettre en œuvre — le niveau d’exigence est élevé pour tous — mais elle impacte radicalement le régime de supervision et de sanctions.

La différence majeure réside dans le contrôle. Les Entités Essentielles (généralement les grands groupes des secteurs hautement critiques) sont soumises à un contrôle « ex ante ». L’ANSSI peut venir auditer votre conformité à tout moment, sans incident préalable. Pour les Entités Importantes, le régime est « ex post » : le contrôle intervient généralement après un incident de sécurité ou une dénonciation. Cependant, ne jouez pas avec le feu : l’obligation d’auto-recensement auprès de l’ANSSI est impérative. Attendre d’être contacté est la pire stratégie juridique actuelle.

Tableau comparatif : Entités Essentielles (EE) vs Entités Importantes (EI)

Pour clarifier cette distinction cruciale, j’ai synthétisé les différences majeures dans ce tableau. C’est souvent ce document qui permet de trancher les débats en comité de direction.

| Critère | Entités Essentielles (EE) | Entités Importantes (EI) |

|---|---|---|

| Secteurs types | Secteurs « Hautement Critiques » (Énergie, Transports, Banques, Santé, Eau, Administration…) | Secteurs « Critiques » (Déchets, Alimentaire, Chimie, Fabrication, Services numériques…) |

| Seuils (Règle générale) | Grands groupes (> 250 employés OU CA > 50M€) | Moyennes entreprises (50-250 employés, CA 10-50M€) |

| Type de Supervision | Ex Ante (A priori) : Audits réguliers et proactifs | Ex Post (A posteriori) : Contrôle sur preuve ou après incident |

| Plafond des amendes | Jusqu’à 10 000 000 € ou 2% du CA mondial | Jusqu’à 7 000 000 € ou 1.4% du CA mondial |

Les 4 piliers de conformité imposés par la directive

La conformité NIS 2 ne se résume pas à acheter un nouveau pare-feu. Elle structure la résilience de l’organisation autour de quatre axes indissociables qui doivent être pilotés de front. C’est ici que l’on voit si une entreprise a atteint une maturité réelle ou si elle fait du cosmétique.

1. La Gouvernance et la responsabilité du COMEX

C’est, à mes yeux, la révolution du texte. Les organes de direction doivent valider les mesures de gestion des risques et superviser leur mise en œuvre. Plus fort encore : ils ont l’obligation de suivre une formation en cybersécurité pour comprendre les enjeux. Pour structurer cette approche, il est essentiel de construire et piloter une équipe informatique performante capable de traduire ces enjeux techniques en langage business pour le COMEX. La responsabilité ne se délègue plus : elle s’assume au sommet.

2. La gestion des risques et mesures techniques

L’approche est basée sur le risque. Vous devez mettre en place une hygiène numérique proportionnée aux menaces : analyse de risques, chiffrement robuste, politiques de contrôle d’accès (Zero Trust), authentification multifacteur (MFA) systématique et sécurité des RH. La maintenance et la mise à jour des équipements sont cruciales ; comme je le conseille souvent pour augmenter la durée de vie de votre matériel, la sécurité passe aussi par une gestion rigoureuse du cycle de vie des terminaux (patch management, OS à jour).

3. La sécurité de la chaîne d’approvisionnement

C’est la grande nouveauté et probablement le plus gros défi opérationnel. NIS 2 vous oblige à auditer et sécuriser vos fournisseurs et prestataires tiers. Vous êtes responsable de la sécurité de votre chaîne de valeur. Cela va entraîner une révision massive des contrats pour intégrer des clauses de sécurité contraignantes. Si votre prestataire cloud ou votre fournisseur de maintenance n’est pas au niveau, c’est votre conformité qui tombe.

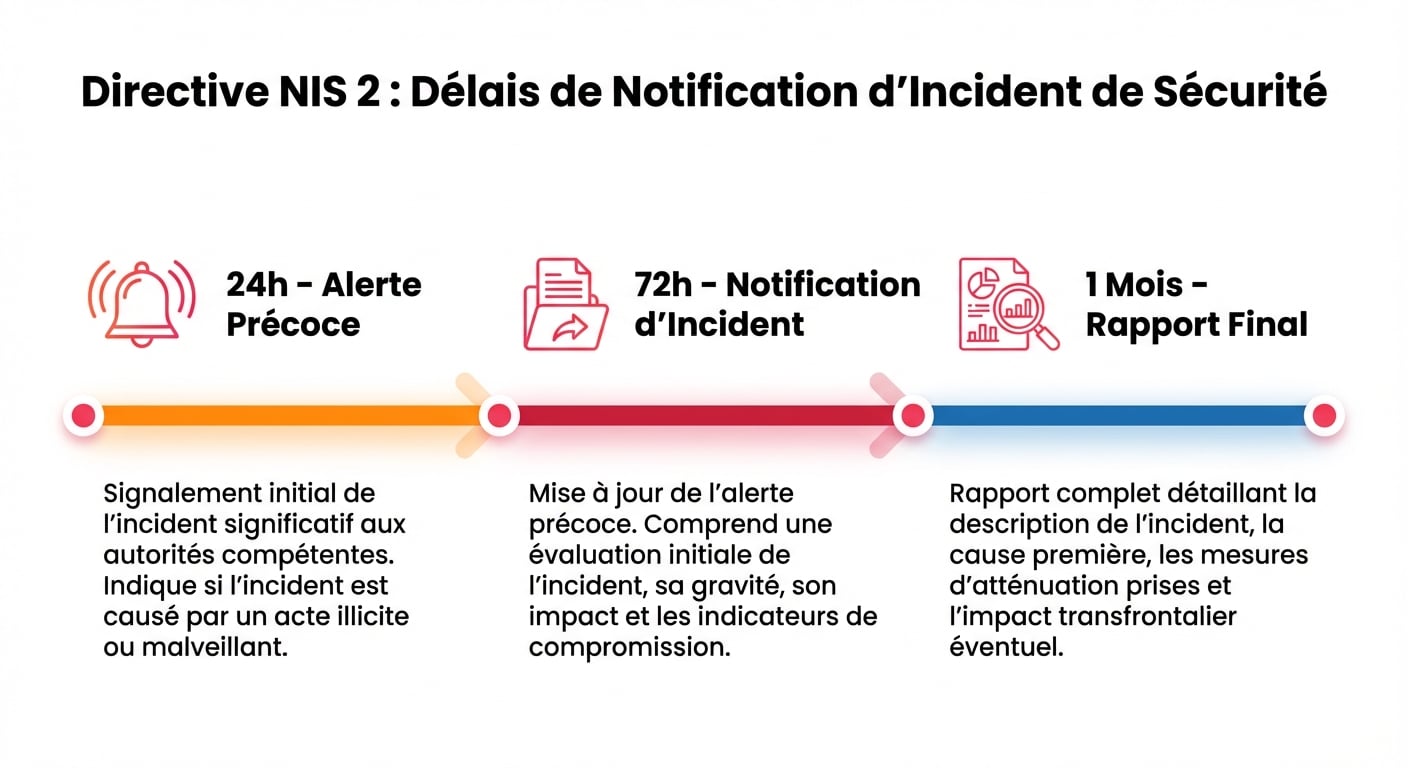

4. Le signalement des incidents (Course contre la montre)

La directive impose des délais de notification extrêmement courts qui nécessitent une organisation militaire. Il ne s’agit plus de cacher la poussière sous le tapis, mais de collaborer avec l’ANSSI en temps quasi réel.

Méthodologie : le workflow de déclaration d’incident (J-0 à M+1)

- T0 (Détection) : L’incident est identifié par vos équipes ou votre SOC. Le chronomètre démarre.

- T + 24 heures (Alerte précoce) : Vous devez soumettre une « alerte précoce » à l’ANSSI (CSIRT) si l’incident est soupçonné d’être significatif. L’objectif n’est pas l’analyse complète, mais de signaler qu’il se passe quelque chose (pour éviter la propagation systémique).

- T + 72 heures (Notification d’incident) : Mise à jour de l’alerte avec une évaluation initiale de la sévérité, de l’impact et des indicateurs de compromission (IOC).

- T + 1 mois (Rapport final) : Analyse détaillée de la cause racine (Root Cause Analysis), chronologie complète et mesures correctives appliquées.

Cette réactivité exige des compétences pointues. C’est pourquoi le marché voit une explosion de la demande pour des profils techniques. Si vous peinez à recruter, sachez qu’il est possible de trouver des talents compétents en cybersécurité même sans diplôme classique, en se focalisant sur les certifications et la pratique terrain.

Sanctions et risques : le bâton pour se faire entendre

L’Europe a appris du RGPD : sans sanction dissuasive, la conformité reste un vœu pieux. NIS 2 sort l’artillerie lourde. Les amendes administratives peuvent atteindre 10 millions d’euros ou 2% du CA mondial pour les Entités Essentielles (7M€ ou 1.4% pour les EI). Mais l’aspect financier n’est pas le seul levier.

Les sanctions non-financières sont redoutables : injonctions de mise en conformité sous astreinte, audits forcés à vos frais, et le fameux « Name and Shame » (publication publique de la sanction), dévastateur pour l’image de marque. Enfin, pour les Entités Essentielles, la sanction ultime existe : la suspension temporaire des certifications de l’entreprise et, fait inédit, l’interdiction temporaire d’exercice des fonctions de direction pour les dirigeants (CEO, PDG). C’est cette menace sur le mandat social qui réveille aujourd’hui les conseils d’administration.

Feuille de route stratégique : comment mettre en œuvre la conformité NIS 2 ?

Face à la montagne, il faut procéder par étapes. Voici la feuille de route que je recommande à mes clients pour 2026, pragmatique et orientée résultats.

- Phase 1 : Cartographie et diagnostic : Identifiez vos « joyaux de la couronne » (processus critiques et données sensibles). Vous ne pouvez pas tout protéger avec la même intensité.

- Phase 2 : Mise à niveau de l’hygiène numérique : Déployez le MFA partout, segmentez vos réseaux et sécurisez les accès distants. C’est la base non négociable.

- Phase 3 : Révision des contrats fournisseurs : Intégrez les exigences de sécurité dans vos appels d’offres et contrats existants.

- Phase 4 : Préparation à la réponse sur incident : Ne découvrez pas la procédure le jour du hack. Organisez des exercices de crise (Crisis Management Exercises) impliquant la direction.

Checklist Management : dirigeants, votre Checklist de conformité personnelle

- ✅ J’ai suivi une formation certifiante ou de sensibilisation avancée aux enjeux cybersécurité.

- ✅ J’ai validé formellement l’analyse de risques présentée par mon RSSI/DSI.

- ✅ Je connais la procédure d’alerte ANSSI et je sais qui doit appuyer sur le bouton rouge dans les 24h.

- ✅ J’ai exigé un audit de mes fournisseurs critiques (Supply Chain).

- ✅ Un budget cyber spécifique et sanctuarisé est alloué pour l’année en cours.

Mon analyse : la résilience comme avantage concurrentiel

Au-delà de la contrainte réglementaire, je vois NIS 2 comme une opportunité de nettoyage stratégique. Les entreprises qui prendront ce virage sérieusement vont mécaniquement améliorer leur excellence opérationnelle. Une infrastructure maîtrisée, des processus documentés et une chaîne de fournisseurs audités, c’est une entreprise plus performante et plus fiable aux yeux de ses clients. À l’inverse, ceux qui tenteront de passer entre les mailles du filet jouent à la roulette russe avec leur pérennité.

La directive NIS 2 n’est pas une simple mise à jour logicielle, c’est une mise à jour de la mentalité dirigeante européenne. Elle place la sécurité numérique au même niveau que la sécurité financière ou juridique. En 2025, la question n’est plus de savoir si vous serez attaqué, mais si vous serez capable de résister, de notifier dans les temps et de repartir. C’est cela, la véritable résilience.

Votre organisation a-t-elle déjà réalisé son auto-diagnostic pour savoir si elle bascule en « Entité Essentielle » ou « Importante » avec la nouvelle directive ?