Pour un dépannage, pour du télétravail ou pour se connecter à l’ordinateur de la maison, les raisons de prendre le contrôle d’un PC ou d’un Mac à distance sont nombreuses. Certains systèmes d’exploitation permettent nativement de le faire mais des logiciels spécialisés (gratuits ou non) existent aussi. Nous allons donc faire le tour des possibilités et des méthodes les plus pratiques pour y arriver. Rappelons à toutes fins utiles, que les 2 postes doivent être connectés à Internet pour se connecter / accepter la connexion dans le cadre de 2 machines situées sur des réseaux différents.

Les solutions de prise de contrôle à distance gratuites

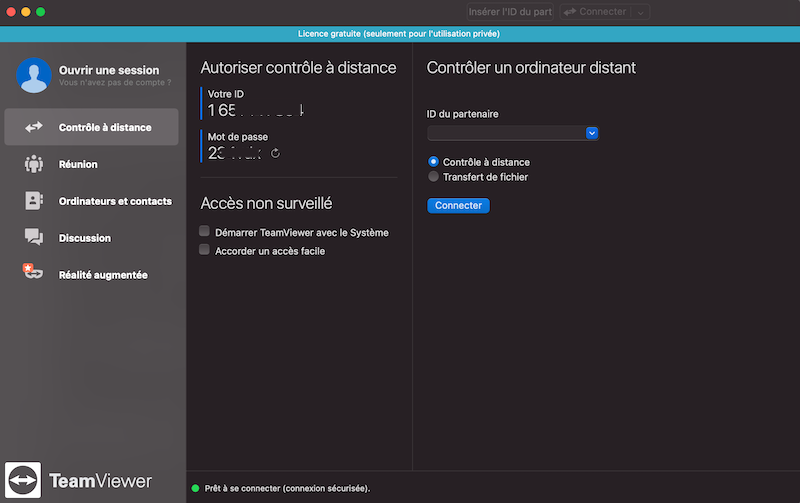

Teamviewer : simple, puissant et gratuit pour les particuliers

C’est une référence en matière de logiciel de VNC (Virtual Network Computing). De par sa simplicité d’utilisation, sa prise en main aisée et aussi parce qu’il est très complet, Teamviewer est l’un des meilleurs outils de contrôle à distance. Il ne nécessite aucun réglage, routage de port ou VPN, c’est donc à la portée de tous.

Le logiciel existe dans plusieurs versions :

- la version QuickSupport : elle est idéale pour les utilisateurs qui ont besoin d’être aidés et qui ne sont pas à l’aise avec l’informatique. Cette version ne nécessite aucune installation, il suffit juste de télécharger le fichier .exe et de le lancer. C’est parfait aussi pour les personnes qui n’ont pas les droits d’administrateur sur leur machine et qui ne peuvent donc rien installer. Une fois exécuté, communiquez alors le code à la personne qui doit prendre la main. Idéal pour un utilisateur qui a besoin d’assistance en urgence et pour lequel l’intervention n’était pas prévue.

- la version Host, au contraire, devra être installée sur une machine sur laquelle vous prévoyez de vous connecter. Il s’agira donc la plupart du temps d’une machine personnelle ou d’un membre de votre famille, d’un ami qui a souvent besoin d’aide. Vous pourrez alors prendre la main à distance sur cette machine quand vous le souhaitez. Idéal donc pour prendre le contrôle d’une machine à distance quand vous le voulez.

- Enfin, la version classique, nécessite d’être installée. Elle permet à la fois de vous connecter à la machine sur laquelle vous l’installez mais aussi d’en prendre la main quand vous le voudrez. Vous pouvez définir des options pratiques, telles qu’un mot de passe fixe ou le fait de se lancer au démarrage de Windows. Vous pourrez ainsi vous connecter à cet ordinateur quand vous le voulez. C’est un logiciel de prise à distance gratuit pour les particuliers, compatible mac et pc et même mobile.

Attention, pour les professionnels, il faudra prévoir l’achat d’une licence, en cas d’utilisation trop soutenue de la version gratuite, Teamviewer pourra détecter un comportement anormal pour un particulier. Il vous proposera alors de passer sur une licence commerciale et vos temps de session seront très fortement limités.

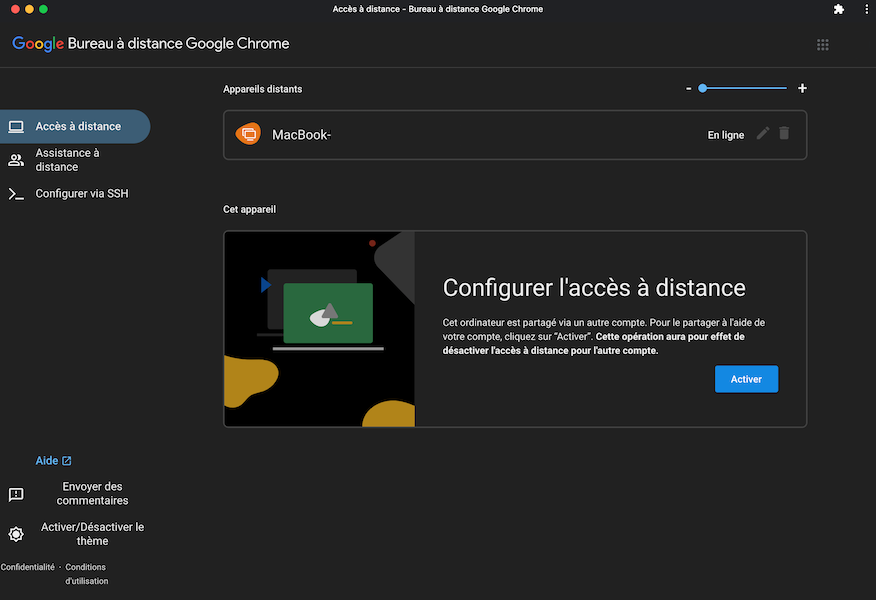

Google remote desktop : le bureau à distance de google polyvalent et gratuit

Cette application très récente est très utile et facile à paramétrer. Il vous suffit de disposer d’un compte google et du navigateur Google Chrome, c’est tout. Pour la suite, rendez-vous à l’adresse https://remotedesktop.google.com/access/ vous aurez alors différentes options. Une fois installée, l’application est très simple

Accès à distance

Cette rubrique permet de configurer votre machine pour pouvoir vous y connecter plus tard, quand vous le voudrez. Il suffit de télécharger l’extension, suivre les étapes et définir un code à 6 chiffres qui vous sera ensuite demandé à chaque connexion.

Accéder à une machine à distance : lorsque vous aurez ajouté 1 ou plusieurs ordinateurs à votre compte google chrome elles seront listées. Vous pourrez facilement voir celles qui sont démarrées ou non. Vous pourrez cliquer sur celles qui sont lancées pour vous y connecter.

Assistance à distance

La section suivante appelée « Assistance à distance » Permet d’obtenir un code unique à communiquer à la personne qui va vous aider. Attention, sur Mac les droits doivent être correctement configurés.

Ici vous pouvez aussi saisir le code d’usage unique qui vous permettra de prendre la main sur la machine cliente en toute simplicité.

L’usage est parfaitement fonctionnel et vous avez la possibilité de faire fonctionner les raccourcis clavier, de transférer des fichiers. Cela fonctionne aussi si l’ordinateur distant a plusieurs écrans, vous pourrez basculer d’un écran à l’autre assez facilement. Chrome remote desktop est donc solution gratuite qui fonctionne très bien et qui vous permet d’utiliser votre compte google pour vous connecter aux ordinateurs que vous connaissez. Vous pouvez facilement mémoriser le code puisqu’il n’est composé que de 6 chiffres.

Le bureau à distance de windows : pour travailler sur un ordinateur personnel

Cette solution permet à un PC ou à un Mac de se connecter à un PC Windows (Professionnel). En effet, le bureau à distance n’est pas disponible sur Windows édition Famille. La mise en œuvre est très facile sur un réseau local si vous connaissez l’ip de la machine à laquelle vous voulez accéder. Si c’est pour vous connecter sur un PC externe il faudra réaliser des configurations particulières sur le routeur (redirection de ports, VPN …). Le bureau à distance convient plutôt pour une utilisation personnelle car les accès pour se connecter à distance sont les mêmes que ceux pour accéder à l’ordinateur en local. Les mots de passe étant personnels il pourrait être dangereux de les communiquer à une personne externe pour un simple dépannage.

Autre particularité du bureau à distance de Windows : cela verrouille la session sur place, l’utilisateur derrière l’écran ne verra pas ce qu’il se passe. Dans certains cas cela peut être un avantage, dans d’autres c’est assez gênant. Ce système reposant sur le protocole RDP est parfaitement adapté pour de longues sessions de travail. Pour l’activer sur la machine cliente il faudra l’autoriser dans les options de bureau à distance de Windows 10.

Pour se connecter à partir d’un PC sous Windows, il faudra utiliser la recherche et saisir “Connexion bureau à distance”, saisir l’ip de destination. Sur Mac vous pouvez utiliser l’application Microsoft Remote Desktop.

C’est donc une solution qui fonctionne bien techniquement mais qui ne sera à privilégier que dans certains cas : un usage personnel et pour des personnes plutôt aguerries au niveau informatique et réseaux.

L’assistance rapide intégrée à Windows 10 : se faire aider très facilement

Pour ceux qui sont sur Windows, voilà une application facile et rapide pour aider vos amis ou votre famille en quelques minutes. En plus il n’y a rien à installer, c’est intégré au système d’exploitation, et c’est gratuit ! Pour la lancer, placez vous dans le menu de recherche de la barre Windows et saisissez “Assistance”, le premier résultat, intitulé “Assistance Rapide” vous permettra de la localiser. 2 options s’offrent alors à vous :

- Obtenir de l’assistance, option à sélectionner par la personne qui a besoin d’aide

- Offrir de l’assistance : pour la personne qui va dépanner

Voici alors les étapes à suivre :

- la personne qui offre de l’assistance choisit cette option, un code unique, valable 10 minutes, va alors lui être attribué

- la personne qui reçoit l’assistance choisit l’option correspondante et va saisir ce code que va lui communiquer la première personne

- la première personne peut alors choisir de “prendre le contrôle total de l’ordinateur” à distance

- la seconde personne peut enfin accepter en cliquant sur “Autoriser”

- Et voilà, vous pouvez tout faire à distance : installer des logiciels, lancer un scan antivirus, supprimer une application etc

NB : pour la personne qui se connecte, il faudra avoir accès à votre compte Microsoft, celui que vous utilisez pour Windows 10. L’avantage de cette solution est qu’elle est très sécurisée car la connexion à distance ne fonctionne qu’après validation. Ses inconvénients sont qu’elle n’est pas adaptée à du travail plusieurs heures à distance sur un autre ordinateur, elle est plutôt destinée à des interventions courtes. Enfin, ce système n’est possible qu’entre ordinateurs sous Windows 10.

Les solutions de bureau à distance payantes (pour les pros)

Teamviewer : complet et puissant

Pour les professionnels, l’utilisation de Teamviewer est soumise à l’achat de licence, mais au préalable il faudra étudier la solution qui vous convient le mieux.

Vous pouvez d’abord opter pour la version classique (identique aux fonctionnalités de la version pour les particuliers). Avec cette dernière vous pourrez donc faire de la télé-assistance, accéder à un ordinateur à distance et tout ceci à partir de, ou vers des PC, Mac, smartphones (iOS ou Android). Sont incluses aussi toutes les fonctions de transfert de fichiers, chat, capture d’écran

Pour les plus grandes entreprises, il existe une version améliorée, idéale pour les gros parcs informatiques. Cette version, appelée Teamviewer Sensor propose ainsi les fonctions suivantes :

- enregistrement des interventions

- compatible avec tous OS (PC, MAC, Android, iOS, Linux …)

- déploiement facilité : pas besoin de se rendre physiquement sur chaque machine pour installer l’application, cela peut se faire à distance pour l’administrateur réseau.

- faciliter la gestion des mots de passe : possibilité d’affecter le même mot de passe à Teamviewer que celui utilisé pour ouvrir une session

- utilisable pour le télétravail et donc pour une utilisation prolongée

- renforcement de la sécurité en définissant les règles d’accès dans une interface dans le cloud qui centralise tout.

Teamviewer fait donc partie des logiciels de référence dans le monde professionnel pour la prise de connexion à distance. Le coût des licences reste toutefois un budget assez conséquent qui ne conviendra peut-être pas à toutes les petites entreprises.

Anydesk : l’alternative à Teamviewer (moins chère)

Anydesk est une référence en matière de logiciel de prise à distance et constitue une alternative intéressante vis à vis de Teamviewer. On peut souligner dans un premier temps la légèreté du programme et les très bonnes performances de cet outil. La sécurité est aussi un des gros points forts de Anydesk notamment grâce aux systèmes de cryptage TLS 1.2 qui garantit une sécurité de tous les échanges.

La grosse différence entre Anydesk et Teamviewer si l’on doit comparer Teamviewer vs Anydesk réside dans le tarif.

Alors que le prix de l’abonnement à Anydesk pour 1 utilisateur (version de base) est de 9,90€ / mois, pour Teamviewer il faudra débourser 29,90€/mois pour 1 utilisateur.

Enfin si vous devez réfléchir à une installation pour plusieurs utilisateurs sachez que les 2 éditeurs proposent des offres commerciales adaptées à chaque besoin, il sera donc préférable de les contacter. Vous pouvez profiter de l’offre d’essai gratuite pour vous faire une idée de sa puissance.

Splashtop

C’est un logiciel parfaitement adapté au monde professionnel, si vous gérez un ou plusieurs parcs informatiques, si vous avez besoin d’un outil de téléassistance … plusieurs solutions sont proposées :

- Splashtop Business Access : permet de travailler à distance sur un ordinateur pour un tarif compris entre 4,58€ (usage plutôt type particulier) et 7,50€ (usage professionnels) par mois en fonction des fonctions dont vous avez besoin. C’est une version idéale pour les professionnels et qui s’intègre parfaitement dans parc informatique sous Active Directory.

- Splashtop Remote Support : idéal pour les prestataires informatiques qui veulent pouvoir laisser leurs techniciens intervenir en toute simplicité sur le parc informatique de leurs clients. Pour 37€/mois vous pouvez gérer et intervenir sur un parc de 25 machines pour un nombre illimité de techniciens. Les tarifs sont ensuite dégressifs en fonction du nombre d’ordinateurs.

- Splashtop SOS : permet à un utilisateur de pouvoir demander assistance lorsqu’il en a besoin. Pour cela, le technicien qui intervient doit disposer d’une licence. Cette licence est unique par technicien et facturée à partir de 16€ / mois par technicien.

Splashtop est donc un produit abordable et très fiable il inclut toutes les fonctions que l’on attend d’un logiciel de prise de contrôle à distance et peut convenir aux pros comme dans le cadre d’un usage privé.